Ostatnio na naszym blogu informowaliśmy skąd hakerzy mają Wasze dane i jak możecie się przed nimi chronić. Jednym z typów ataków hakerskich jaki opisaliśmy, był DDoS (z ang. Distributed Denial-of-service), czyli rozproszony atak na jednostkę (np. serwer), celem zajęcia jej nieprzydzielonych zasobów.

Chcemy Wam nieco przybliżyć temat ataku DDoS oraz możliwych konsekwencji, jakie się z nim wiążą.

W tekście znajdziecie informacje, jakie są typy ataków DDoS i w jaki sposób możecie się przed nimi chronić. Opiszemy również, w jaki sposób w MSERWIS.pl chronimy Wasze konta hostingowe przed omawianym incydentem.

Czym jest atak DDoS?

DDoS (z ang. Distributed Denial-of-service) to rozproszony atak na jednostkę. Ma na celu zajęcie i wysycenie wszystkich ich wolnych zasobów. W przypadku serwera jest to transfer, pamięć oraz moc procesora.

W atak zaangażowanych jest wiele urządzeń jednocześnie. Próbują one połączyć się z wybranym serwerem i skorzystać z usług, które oferuje, np. wyświetlenie strony. W ten sposób wykorzystywane urządzenia zużywają powoli transfer na odczyt strony czy przejście na kolejne podstrony. Ponawiają połączenia wszystkie jednocześnie, kolejkując w ten sposób na serwerze procesy do wykonania. W ostateczności zajmują zasoby serwera, które nie są w stanie odpowiadać na kolejne zapytania. Nie są też w stanie prawidłowo kolejkować procesów, przez co dochodzi do błędów i zawieszenia oprogramowania. Ten rodzaj DDoS określa się atakami wolumetrycznymi. To także klasyczna sytuacja, gdy nad serwerem nie czuwa administrator lub odpowiednie oprogramowanie, które mogłoby odpierać takie ataki.

Zastanawiacie się jakie urządzenia biorą udział w ataku hakerskim? W zasadzie te, które są podłączone do Internetu. Mówimy tutaj o komputerach, tabletach, telefonach komórkowych, a nawet inteligentnych urządzeniach AGD jak lodówki czy telewizory. Powinniście również wiedzieć, że urządzenia te samoczynnie nie obierają sobie na cel zaatakowania serwera. Dużo wcześniej dochodzi do zainfekowania złośliwym oprogramowaniem, a dopiero potem wykorzystania go w ataku DDoS. Właściciele urządzeń biorących udział w ataku DDoS najczęściej nie są świadomi, że takie rzeczy mają miejsce. Połączone za pomocą sieci urządzenia sterowane za pomocą jednej centralnej jednostki. Tego typu ataki określa się botnetami (z ang. robot network).

Oprócz powyższych, możecie też spotkać się z atakiem typu DoS (z ang. Denial of Service), czyli odmową usługi. To atak, który może być wykonany za pomocą jednego konkretnego urządzenia.

Typy ataków DDoS

Najczęściej ataki DDoS są wycelowane w serwer. Mało kto wie, że konkretnym celem jest wybrana część działania serwera: protokoły czy formaty danych. Dlaczego o tym piszemy? Typy ataków DDoS zależą również od tego, w jaką warstwę systemu serwerowego są skierowane. Najpopularniejszy system Open Systems Interconnection (w skrócie OSI) dzieli serwer na 7 warstw:

- fizyczną, która przesyła surowe dane przez dysk.

- łącza danych, która określa format przesyłanych danych.

- sieciową, która decyduje o tym, jakie trasy przyjmują dane.

- transportową, określającą drogę danych za pomocą protokołów transmisji TCP i UDP.

- sesji odpowiadającą za rozpoczęcie i zakończenie sesji, podczas której dane są wymieniane.

- prezentacji obsługującą formaty danych i ich szyfrowanie.

- aplikacji, czyli najwyższą warstwę, dzięki której korzystamy ze stron.

Ataki DDoS w zależności od tego, w którą warstwę uderzają, do tego typu są właśnie przypisywane. Wymierzając atak w warstwę szóstą, najczęściej dochodzi do próby złamania protokołu SSL. W przypadku warstwy czwartej dochodzi do prób złamania protokołu TCP, czy warstwy odpowiadającej za transport danych. Jak widzicie sam atak, który próbuje osłabić jednostkę (np. serwer) skupiony jest na konkretnej jego warstwie. Atakując siódmą warstwę, atak ma na celu osłabienie aplikacji i serwerów internetowych.

Warstwy dzielimy na niższe (od 1 do 4) oraz na wyższe (od 5 do 7). Te pierwsze realizują zadania dla wyższych warstw. Wycelowanie ataku osłabiającego którąkolwiek z warstw powoduje, że serwer ma trudności z realizowaniem usług. W efekcie podczas ataku DDoS serwer może mieć problem z wyświetlaniem części stron internetowych czy dostarczaniem poczty.

Podział ataków

Ataki DDoS możemy podzielić na dwa rodzaje ataków:

- Ataki symetryczne to takie, które powodują, że ofiara otrzymuje tyle pakietów ile wyśle atakujący.

- Ataki asymetryczne to sytuacje, gdzie atakowany otrzymuje dużo więcej zapytań niż wysłał atakujący. To atak SYN flood (rodzaj ataku DDoS), który również prowadzi do wykorzystania zasobów serwera. W przypadku tych drugich do ataku mogą być wykorzystywane inne serwery DNS. W jaki sposób? Wystarczy, że serwer jest niepoprawnie skonfigurowany i uzyska do niego dostęp osoba trzecia. W MSERWIS.pl monitorujemy nasze serwery całodobowo i stale zwracamy Waszą uwagę na utrzymywanie aktualności oprogramowania, które instalujecie.

Jak zablokować ataki DDos?

Wystąpienie ataku DDoS to nie jest coś, na co mamy wpływ. Może wystąpić niezależnie od nas, natomiast musimy być na niego przygotowani. W jaki sposób? W MSERWIS.pl korzystamy między innymi z oprogramowania WHM i cPanel. Dzięki nim posiadamy systemy, które na bieżąco monitorują stan serwera. W razie zagrożeń natychmiast alarmują one administratorów o niepożądanych sytuacjach. Dzięki temu mogą oni zareagować i podjąć kroki zwalczające natarcie hakerów.

Warstwa sprzętowa ochrony

Atak DDoS na konkretne warstwy systemu i jego odpieranie za pomocą aplikacji internetowych to jedna strona medalu. Zanim jednak atak dotrze do serwera, ruch filtrowany jest przez szereg urządzeń, które mogą nawet nie dopuścić do zablokowania usług. Jak w takim razie wygląda atak DDoS od strony sprzętowej?

W MSERWIS.pl dbamy o to, by odpowiednio filtrować ruch przychodzący do naszych serwerów. Już na poziomie styku z poszczególnymi operatorami nasze urządzenia sieciowe odpowiednio filtrują przychodzące pakiety, tak by wyeliminować ataki SYN/DNS/UDP Flood nawet na skalę rzędu setek gigabitów na sekundę.

Odpieranie ataków w warstwie transportowej

WHM to system do zarządzania serwerem. Funkcja Config Server Security (z ang. konfiguracja zabezpieczeń serwera) & Firewall zapewnia konfigurację zapory sieciowej. To zbiór funkcjonalności, które monitorują ruch przychodzący i wychodzący na serwerze. Decydują o tym, który adres IP może połączyć się z serwerem. Dzięki temu serwer może nie łączyć osób z adresów IP, które administrator oznaczy jako zablokowane. Podczas ataków DDoS to niezwykle istotne, aby ograniczyć ilości połączeń z różnych adresów IP. To jeden ze sposobów walki z hakerami, którzy próbują osłabić działanie serwera.

W opcji Connection Tracking WHM daje również możliwość określenia jednoczesnej ilości połączeń z danego adresu IP. Podczas ataku DDoS limitowanie połączeń w znacznym stopniu pomaga w wyeliminowaniu niechcianych połączeń. To, ile połączeń może nastąpić z jednego adresu IP, również określają administratorzy serwera. Na ogół jest to liczba, która pozwala na spokojne nawiązanie połączenia i nie zagraża jego zrywaniu.

Serwer jest elementem sieci, a swoje usługi udostępnia za pomocą portów protokołu. I tak usługa hostingowa w MSERWIS.pl jest udostępniania na porcie 2083. Często z portami możecie się spotkać podczas konfiguracji poczty. Wówczas klient pocztowy prosi o podanie portu poczty wychodzącej (np. 587) lub przychodzącej (np. 993). Podczas ataku na warstwę czwartą administratorzy również mogą zablokować ilość prób połączeń na danym porcie. Ustawienie ilości połączeń na danym porcie również w znaczący sposób pomaga w zablokowaniu ataku DDoS.

Blokowanie na poziomie warstwy aplikacji

Apache to otwarte oprogramowanie serwera HTTP. Pozwala ono na przesyłanie danych na linii klient (przeglądarka) – serwer. Dzięki protokołowi HTTP serwer wyświetla strony WWW, takie jak nasz blog. Apache w dużej mierze odpowiada za funkcjonowanie warstwy siódmej, czyli warstwy aplikacji. Serwery w MSERWIS.pl korzystają z Apache, dlatego w razie potencjalnych problemów odeprzemy ataki. Jakim sposobem? Dzięki modułowi mod_evasive, który ogranicza ilość połączeń z serwerem HTTP. W tym typie ataku DDoS z danego adresu IP jest wysyłanych wiele żądań np. wyświetlenia strony. Ma to na celu wykorzystanie dostępnych zasobów. Moduł mod_evasive wykrywa potencjalne zagrożenie i poprzez operację wymijającą, czyli np. wyświetlenie informacji o niedostępności danej podstrony, połączenie nie jest nawiązywane. Administratorzy serwisu zajmują się konfiguracją modułu, by reagował wyłącznie w krytycznych sytuacjach i nie zakłócał codziennej pracy serwerów.

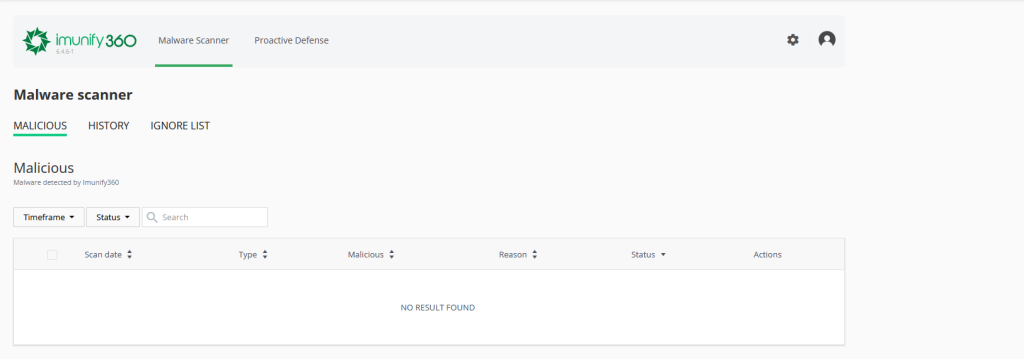

Imunify360 – kompleksowa ochrona serwera

Jednym z dodatkowych narzędzi, które oferuje WHM, jest Imunify360. To zestaw zabezpieczeń, które kompleksowo chronią serwer przed cyberatakami oraz złośliwym oprogramowaniem.

Ogromną zaletą Imunify360 jest monitorowanie sieci w czasie rzeczywistym i reagowanie na ewentualne próby włamania. Dzięki temu zapora sieciowa serwera jest dodatkowo wzmacniana aplikacją, która monitoruje ruchy na serwerze i w odpowiednim momencie reaguje na zmiany. Odrzuca ataki na poziomie różnych warstw, nie czekając aż natarcie osiągnie maksymalny poziom. Aplikacja blokuje również adresy IP, które przejawiają oznaki złośliwej aktywności.

Wielowarstwowa ochrona nie ogranicza się jedynie do monitorowania i zarządzania zaporą sieciową serwera, ale również do wykrywania zainfekowanych plików na Waszych kontach hostingowych. Dzięki temu abonenci kont hostingowych w pakiecie Ultra mają możliwość samodzielnej analizy zainfekowanych plików i ewentualnego ich usunięcia.

Zachęcamy Was do przeniesienia swoich kont hostingowych na pakiety Ultra. Dzięki temu jesteście chronieni dodatkową warstwą, jaką jest aplikacja Imunify360. W przypadku zainteresowania zmianą pakietu, skontaktujcie się z naszym Biurem Obsługi Klienta. Z chęcią pomożemy w doborze konta i przeniesieniu danych!

Last but not least…

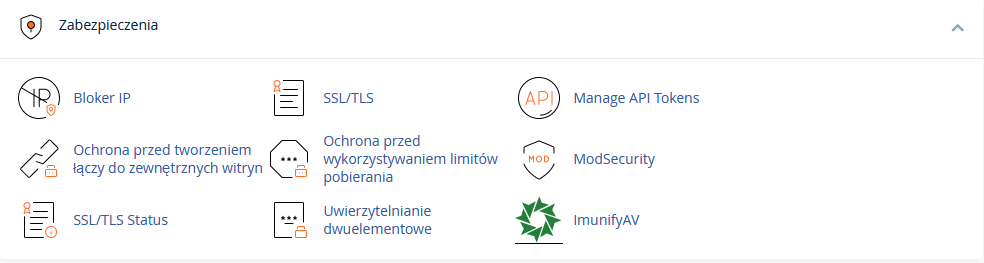

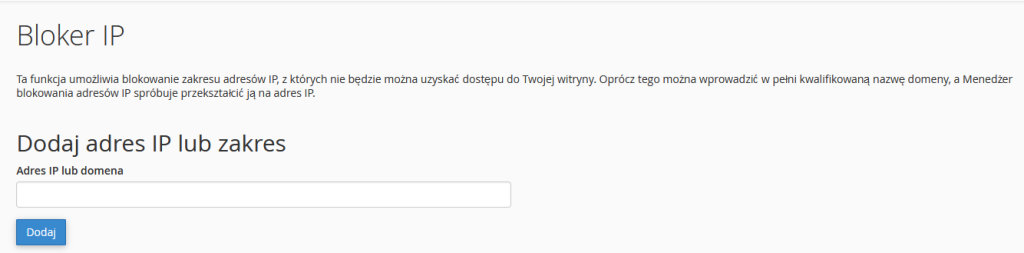

Istnieje również możliwość blokowania adresów IP na poziomie cPanelu, czyli poziomie Waszego konta hostingowego. Możecie to zrobić, logując się do cPanelu i wybierając opcję Zabezpieczenia > Bloker IP. Wystarczy wprowadzić adres IP oraz kliknąć w przycisk “Dodaj”.

Od tego momentu ze wskazanego adresu IP wyświetlanie udostępnianych przez Ciebie treści nie będzie możliwe. Oczywiście w przypadku zmasowanych ataków blokowanie nie jest praktyczne, natomiast może być pomocne.

Ile trwają ataki DDoS?

W czwartym kwartale 2021 roku liczba ataków DDoS wzrosła o 75%. Jeden z najdłuższych ataków hakerskich trwał 509 godzin. Daje to ponad 3 tygodnie nieprzerwanych ataków na jednostkę. Średni czas trwania ataków DDoS to jednak nie więcej niż godzina. Te wynoszące poniżej czterech godzin stanowią niewielki ułamek z całej liczby przeprowadzanych ataków.

Do tej pory jeden z największych ataków DDoS został zgłoszony przez Cloudflare w czerwcu 2022 roku. Firma poinformowała, że ich systemy wykryły i wstrzymały atak przekraczający 26 milionów żądań na sekundę.

Pamiętajcie jednak, że ataki to także konieczność manualnego optymalizowania i odpierania prób włamania na serwer przez administratorów sieci. Nierzadko wymaga to monitoringu serwerów w trybie 24 godzin przez 7 dni w tygodniu.

Komu zatem zależy na zaatakowaniu serwerów? Najczęściej hakerom, którzy mają z tych zdarzeń korzyści. Nierzadko jest to wyłudzenie czy kradzież danych lub wymuszenie środków pieniężnych. Zorganizowanie ataku hakerskiego jest bardzo proste i wystarczy wiedzieć, gdzie szukać. Jak pisze na swojej stronie Kaspersky, w darkwebie hakerzy oferują klientom zakup pakietów, dzięki którym mogą oni wykupić usługę ataku DDoS, zawierających konkretne parametry. Klienci mogą również zarządzać saldem prepaid czy uzyskać dodatkowe punkty za wielokrotne korzystanie z usług.

Bezpieczeństwo to podstawa

Liczba ataków DDoS rośnie z roku na rok, natomiast istnieje możliwość ich skutecznego odparcia. W MSERWIS.pl wspiera nas zarówno wysokiej jakości infrastruktura sieciowa, oprogramowanie WHM & cPanel, a także doświadczeni administratorzy. Dzięki temu w pełni odpieramy ataki DDoS. Wymienione aspekty dbają o prawidłowe działanie infrastruktury serwerowej, dostarczanie poczty czy wyświetlanie się Waszych stron internetowych.

Jeśli szukacie bezpiecznego miejsca w sieci z doświadczoną załogą, skorzystajcie z kont hostingowych w MSERWIS.pl. Pomożemy Wam w przeniesieniu usług i konfiguracji w nowym miejscu. Czekamy na Was!

W MSERWIS.pl i Domeny.tv przez 7 lat dbałam o jak najlepszy kontakt z klientami. Rozwiązywałam ich najprzeróżniejsze problemy i nadzorowałam nad systemem zgłoszeń pomocy technicznej. Aktywnie śledziłam zmiany dotyczące oferty firmy oraz trendy technologiczne, aby zapewnić klientom jak najlepsze wsparcie.

Zajmowałam się obsługą kluczowych klientów, a także byłam odpowiedzialna za marketing wielu produktów. Rozumiem techniczne aspekty branży i potrafię skutecznie komunikować się z interesariuszami z różnych działów.

Komentarze

4 odpowiedzi na “Jak przetrwać atak DDoS?”