Phishing (podszywanie się) jest najpoważniejszym i najczęściej występującym zagrożeniem w cyberprzestrzeni. Potwierdzają to publikowane co roku raporty „Krajobraz bezpieczeństwa polskiego Internetu” CERT Polska (zespołu bezpieczeństwa działającego przy NASK — podmiotu zarządzającego również rejestrem polskich domen).

CERT odnotowuje stały wzrost liczby incydentów phishingowych zgłaszanych w Polsce. Ataki te stają się coraz bardziej zaawansowane i trudniejsze do wykrycia przez standardowe mechanizmy ochronne.

Atakujący wykorzystują najczęściej socjotechnikę, aby nakłonić ofiary do ujawnienia poufnych informacji, takich jak dane logowania, informacje finansowe czy dane osobowe.

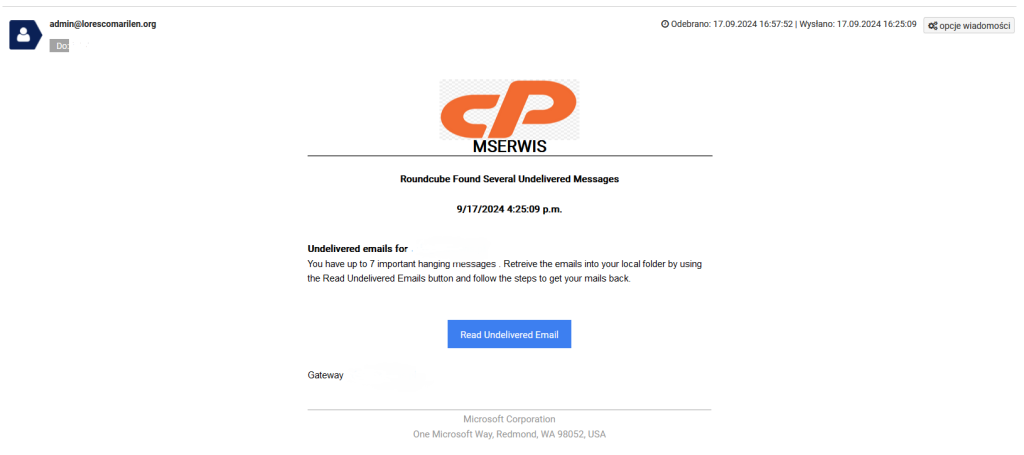

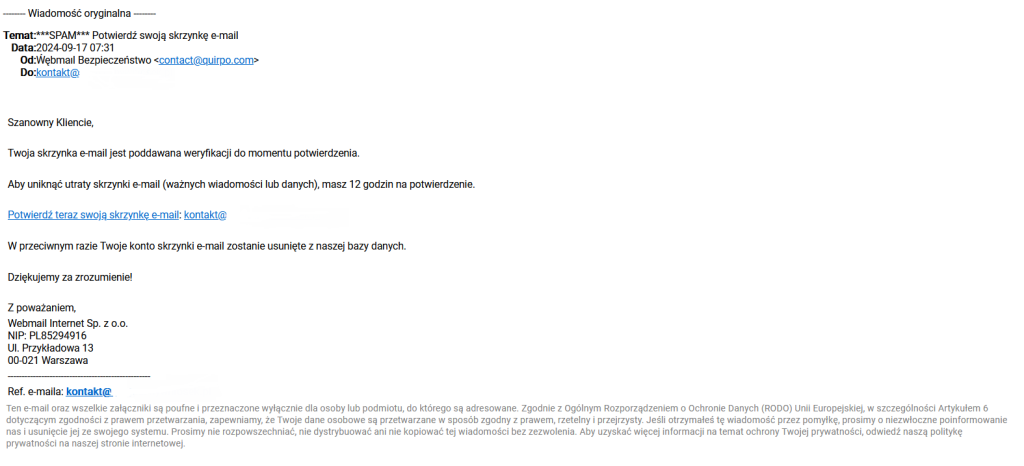

Przykład wiadomości e-mail (phishingowej), która naśladuje komunikaty wysyłane przez system zarządzania usługami hostingowymi cPanel, pokazuje Rys. 1.

Jak możesz rozpoznać tego typu atak? Dowiesz się tego z artykułu: Nie daj się zhackować. Jak rozpoznać phishing?. Zobaczysz na przykładach, jak działają mechanizmy podszywania się, w celu przejęcia Twoich dostępów do usług w sieci (np. atak ATO ang. Account Takeover Fraud). Tym bardziej że zagrożenia te dotyczą również kont do zarządzania domenami i usługami hostingu.

I w tym kontekście nasuwa się ważne pytanie: czy możesz dodatkowo zabezpieczyć swoje konta? Odpowiadając krótko: tak możesz i powinieneś to zrobić. O tym, jak to wykonać dowiesz się z tego artykułu.

Jak się zabezpieczyć przed atakami na konta?

Przede wszystkim miej świadomość zagrożeń wynikających z podszywania się (mailowego lub SMS-owego) np. pod komunikaty z systemów do zarządzania hostingiem, czy pracowników firmy hostingowej. Wiele udanych ataków, których efektem było przejęcie dostępu przez osoby nieautoryzowane, wynikło z reakcji na fałszywe wiadomości. Kolejnymi krokami będzie zabezpieczenie Twoich dostępów do kont w internecie.

Bardzo złą praktyką jest dzielenie się hasłami np. do poczty elektronicznej, panelu zarządzania domenami, panelu zarządzania hostingiem cPanel. Nie przekazuj loginu i hasła w żadnej formie np. telefonicznie, mailowo itp. Jest to bardzo ryzykowne, nawet w gronie najbliższych współpracowników w firmie. Współdzielone hasło z większym prawdopodobieństwem może dostać się do baz danych w darknecie, z których korzystają hackerzy.

Nie używaj firmowego konta mailowego służącego do kontaktu z klientami, szczególnie opublikowanego na stronie www firmy, jako administracyjnego adresu email do usług online (np. w panelu zarządzania usługami Domeny.tv, cPanelu usług hostingowych). Najlepiej użyj konta mailowego, specjalnie utworzonego w tym celu, w niezależnej od biznesu domenie np. gmail.com. Dostęp do loginu (z użyciem tego konta) i hasła, powinna mieć wyłącznie zaufana osoba np. prezes lub odpowiedzialny za infrastrukturę IT pracownik.

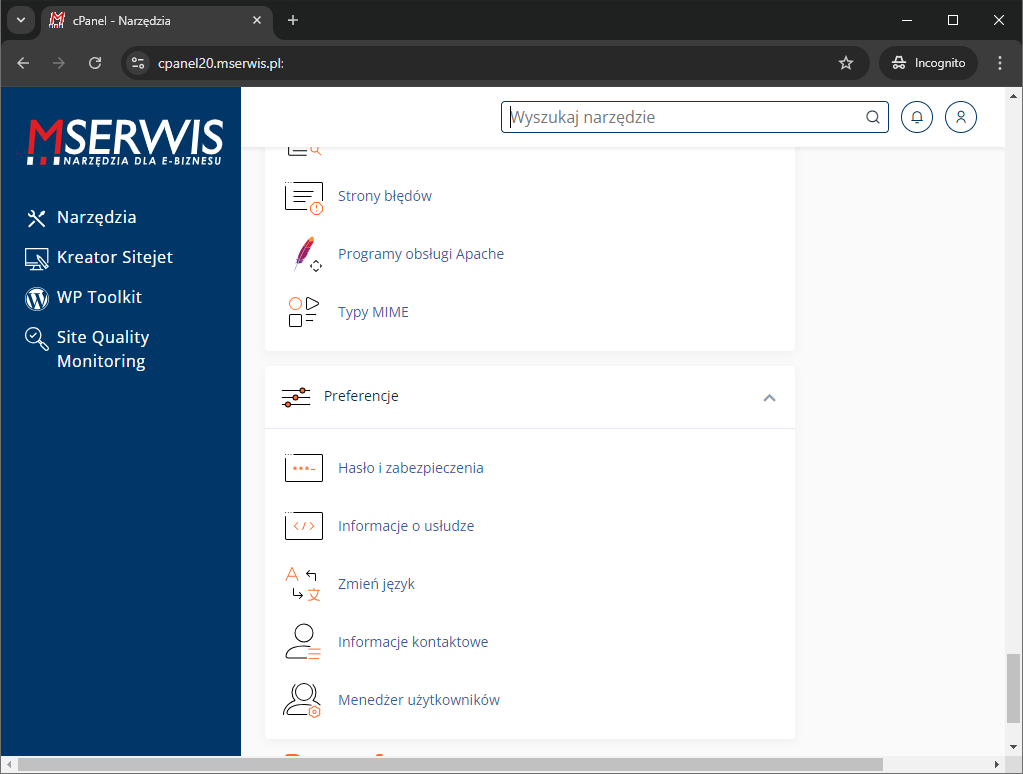

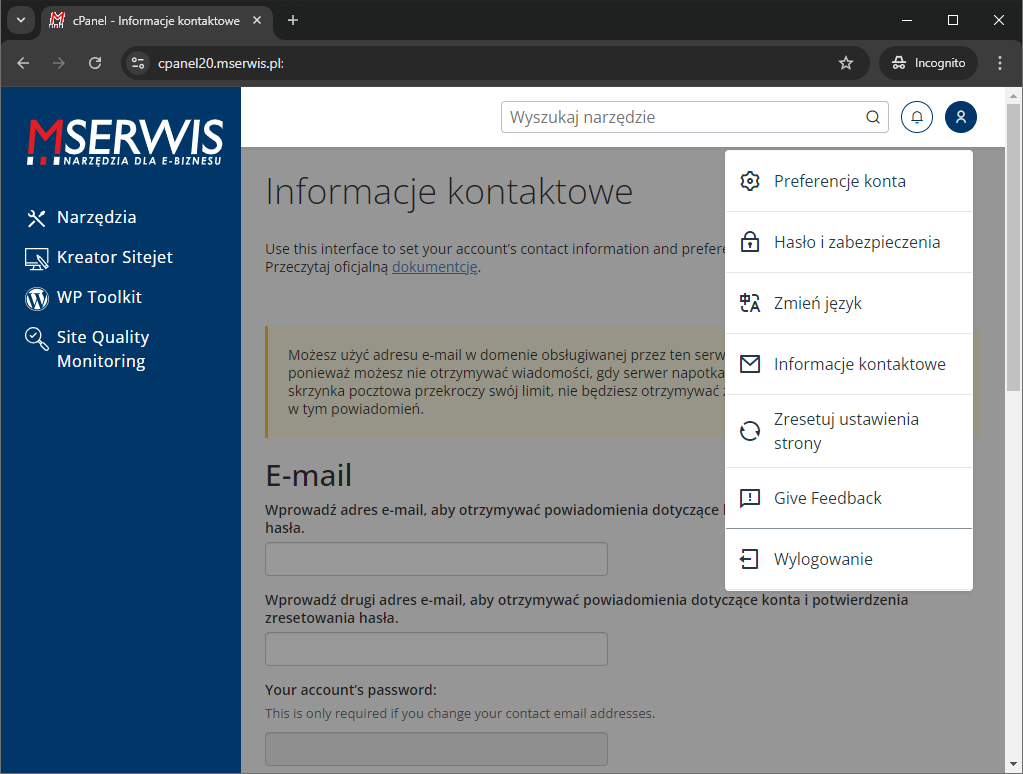

Adres mailowy do zarządzania kontem zmienisz w cPanel: ‘Preferencje/ Informacje o usłudze/ Adres e-mail’ (Rys. 3) lub w ustawieniach konta ‘Informacje kontaktowe/ E-mail’.

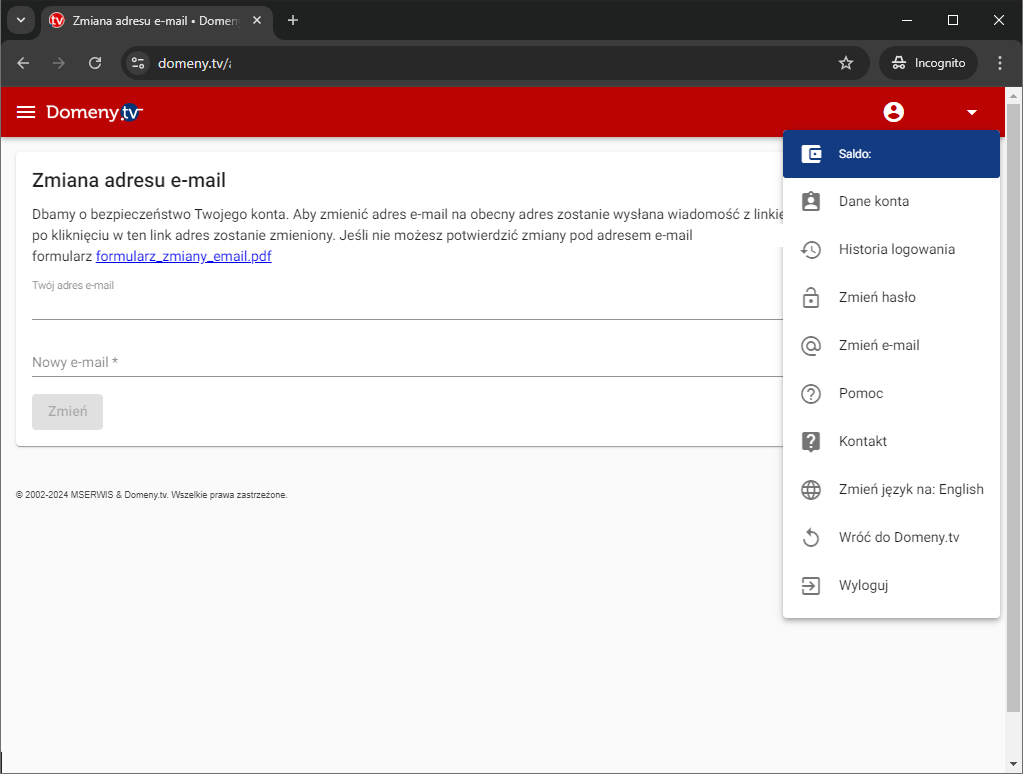

Adres mailowy przypisany do panelu Domeny.tv zmienisz w ustawieniach konta (Zmień adres e-mail) jak na Rys. 4.

Ochrona adresu e-mail, przypisanego do kont administracyjnych z usługami w sieci jest szczególnie ważna, dlatego że może on zostać użyty do odzyskiwania hasła do panelu zarządzania usługami hostingowymi. Dotyczy to również hackerów, jeśli uzyskają dostęp do tego konta e-mail.

Między innymi z tych względów używaj unikalnego hasła do każdego serwisu w sieci i tam, gdzie się da, włącz dwuetapowe uwierzytelnianie (2FA). Będą to Twoje kolejne ważne kroki na drodze do bezpiecznego korzystania z usług w biznesie i życiu prywatnym.

Po pierwsze unikalne hasło — Twój fundament bezpieczeństwa

Może kojarzysz z polskich dróg, kampanię HRejterów (CodeTwo) „A ja mam jedno hasło do wszystkiego. 2048 hakerów lubi to.” (Rys. 5)

Kampania zwraca uwagę na to, że gdy używasz tego samego hasła, do różnych miejsc w sieci, to bardzo dużo ryzykujesz. Jest tak, ze względu na wycieki adresów email wraz z hasłami, z różnych serwisów np. sklepów internetowych. Możesz sprawdzić, czy Twój e-mail lub telefon, czasami nie znalazł się w jednym z wielu wycieków danych, na stronie stworzonej przez zespół eksperta security firmy Microsoft, Troya Hunta: Haveibeenpwned.com

Nawet jeśli nie znajdziesz swojego adresu email we wspomnianym serwisie, koniecznie używaj różnych haseł do każdego miejsca w sieci. Szczególnie ważne hasła to te do poczty elektronicznej, usług finansowych, panelów administracyjnych usług w chmurze (np. cPanel, MSERWIS.pl, Domeny.tv) oraz serwisów gdzie są przetwarzane Twoje dane osobowe.

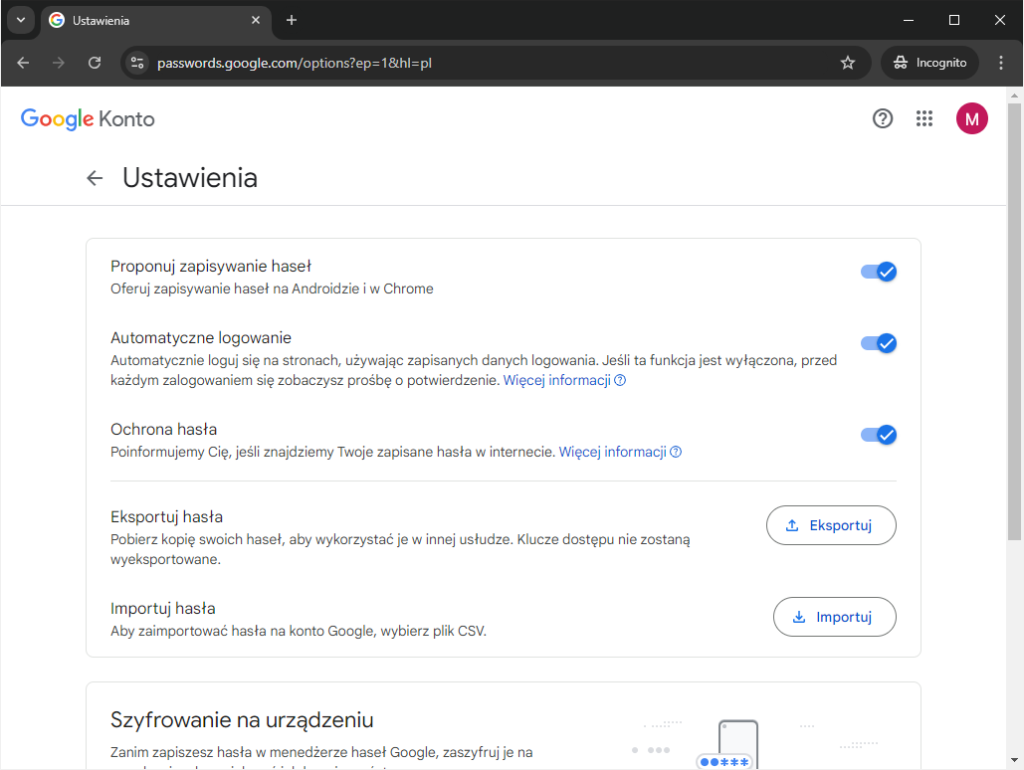

Zapytasz: jak to wszystko mam zapamiętać? Oczywiście nie musisz pamiętać tych wszystkich haseł. Tym bardziej że powinny być to długie kombinacje (powyżej 12 znaków) i losowe. Rozwiązaniem na to są menedżery haseł. W tej kategorii programów jest wiele propozycji, z hasłami przechowywanymi na Twoim komputerze lub smartfonie np. Keepass.info, czy też w chmurze np. 1password.com. Prostym rozwiązaniem jest menedżer haseł zintegrowany z Twoim kontem Google. Możesz korzystać z niego w przeglądarce Chrome na komputerze i smartfonie. Po krótkiej konfiguracji (Rys. 6), aplikacja będzie uzupełniać hasło, przy rejestracji konta, a przy logowaniu do serwisu hasło wpisze za Ciebie. Warto zaznaczyć, że aplikacja te nie jest odpowiednikiem zapisywania haseł w przeglądarce, chociaż działa bardzo podobnie.

Obsługa Menedżera haseł Google

Dostęp do Menedżera haseł Google:

- Przez przeglądarkę — otwórz przeglądarkę internetową Google Chrome, przejdź do strony Menedżera haseł: passwords.google.com, zaloguj się na swoje konto Google.

- Przez ustawienia przeglądarki Chrome — kliknij trzy kropki w prawym górnym rogu przeglądarki Chrome, wybierz ‘Ustawienia’, w sekcji ‘Autouzupełnianie i hasła’ kliknij ‘Menedżer haseł Google’.

Generowanie silnych haseł:

- Podczas rejestracji na nowej stronie, gdy klikniesz pole hasła, Chrome zaproponuje silne, losowe hasło. Kliknij sugestię, aby użyć wygenerowanego hasła. Hasło zostanie automatycznie zapisane w Menedżerze haseł Google.

Zapisywanie haseł:

- Automatyczne zapisywanie podczas logowania. Gdy logujesz się na stronę internetową, Chrome zapyta, czy chcesz zapisać hasło. Kliknij ‘Zapisz’, aby dodać hasło do Menedżera haseł.

Synchronizacja haseł na różnych urządzeniach

- Włącz synchronizację w przeglądarce Chrome, kliknij ikonę profilu w prawym górnym rogu, wybierz ‘Włącz synchronizację’.

Milowy krok do bezpieczeństwa Twoich kont — dwuskładnikowe uwierzytelnianie (2FA)

Mocne unikalne hasła do każdego miejsca w sieci to rzecz najważniejsza. Jednak zdaniem badaczy bezpieczeństwa, między innymi z CERT Polska tam, gdzie jest to tylko możliwe, powinniśmy konfigurować dwuskładnikowe uwierzytelnianie (ang. two-factor authentication 2FA). CERT prowadził nawet kampanię medialną pod hasłem: „Włącz weryfikację dwuetapową, bo każdy może paść ofiarą wałka w internecie”. 2FA to kolejny poziom bezpieczeństwa Twoich dostępów do serwisów w sieci, powszechnie znany z systemów bankowości internetowej (oprócz podstawowego hasła, używasz np. kodu ze specjalnej aplikacji), który uniemożliwi zalogowanie się w momencie, kiedy hacker przejmie login i hasło do konta, a nie będzie mieć dostępu do urządzenia, które generuje lub odbiera kody 2FA.

Twoje hasło może dostać się w ręce hackerów, kiedy:

- złapiesz się na mail phishingowy i uruchomisz złośliwe oprogramowanie na komputerze lub smartfonie, który przejmie Twoje hasło,

- mail i hasło wyciekną np. ze sklepu internetowego i znajdą się w bazie danych, którą wykorzystają hackerzy.

Jak skonfigurować dwuskładnikowe uwierzytelnienie 2FA do cPanel (panelu administracyjnego hostingu)?

Dostęp do głównego konta cPanel daje dostęp do wszystkich kont e-mail i ich zawartości, do wszystkich plików na hostingu oraz baz danych. Z tego względu powinieneś go chronić włączonym 2FA.

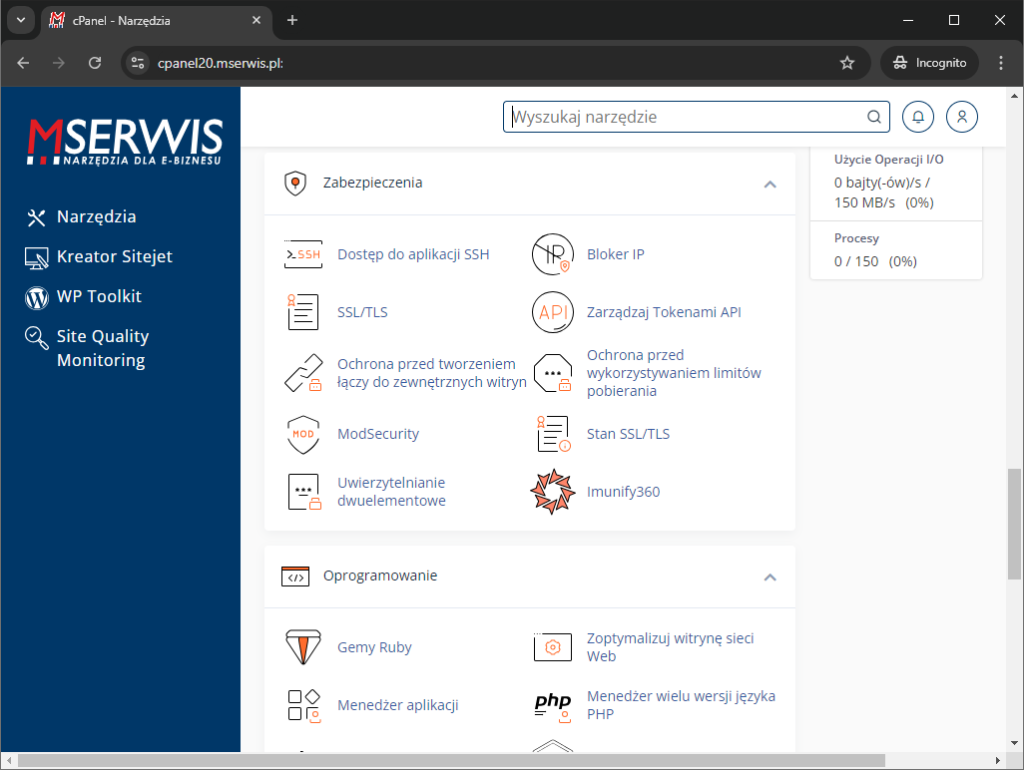

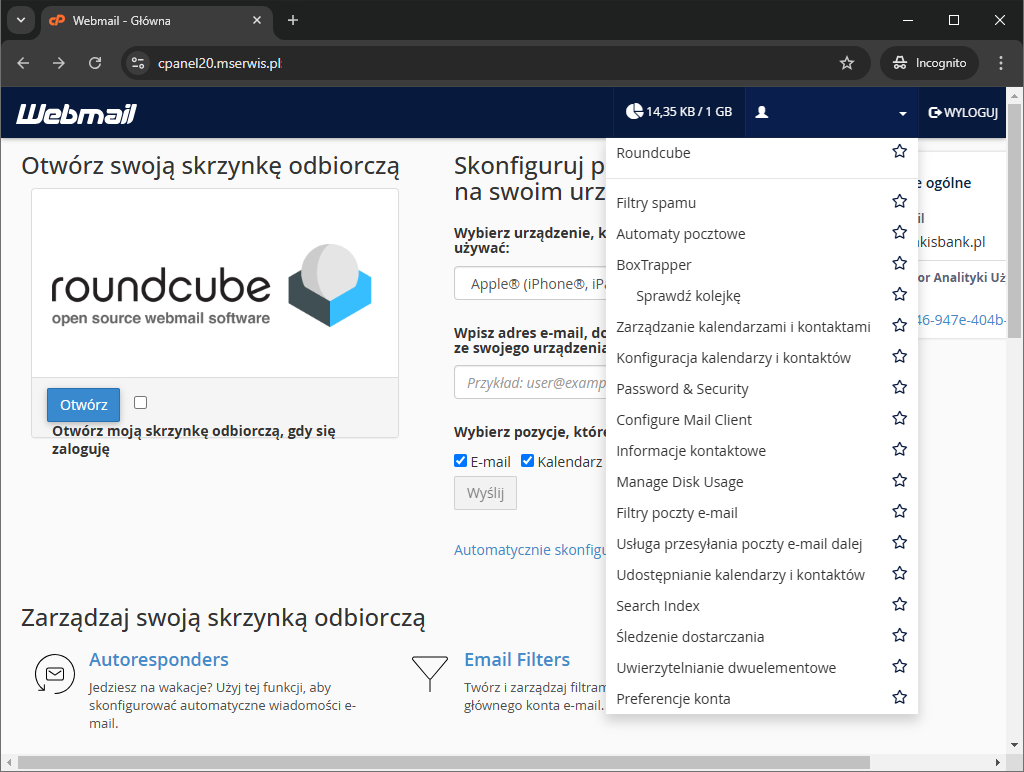

Uruchomienie 2FA rozpoczniesz od zalogowania się na stronie https://www.mserwis.pl/panel do swojego konta cPanel. Następnie przejdź do sekcji Zabezpieczenia (Rys. 7).

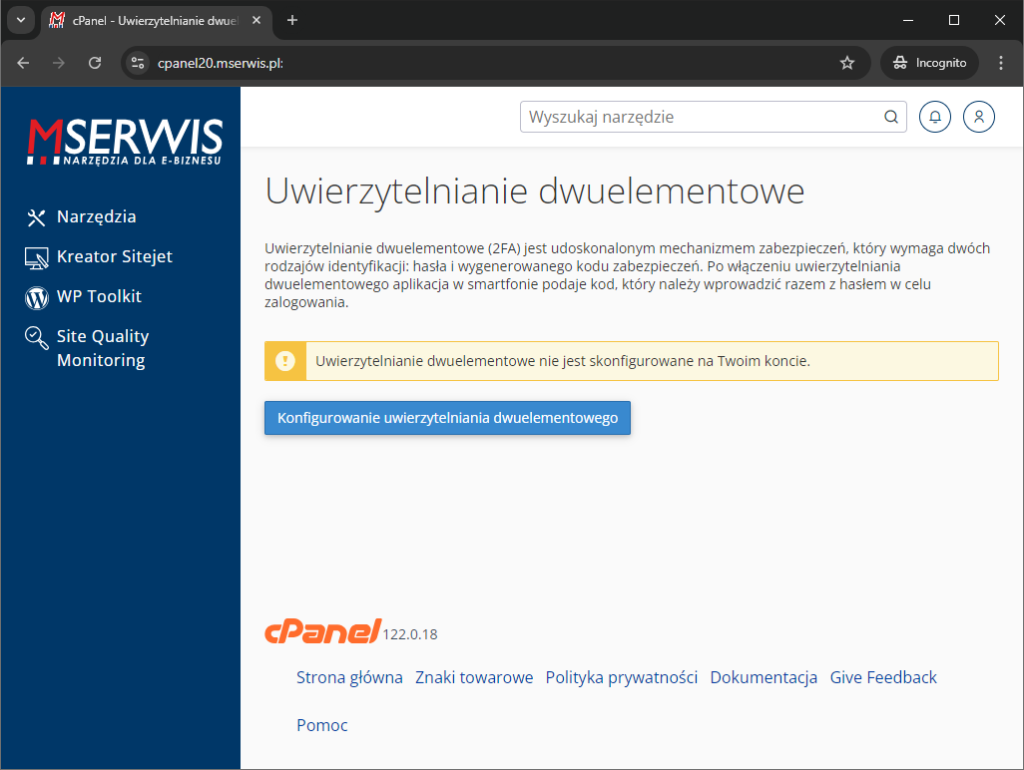

- Kliknij ‘Uwierzytelnianie dwuelementowe’ (2FA)

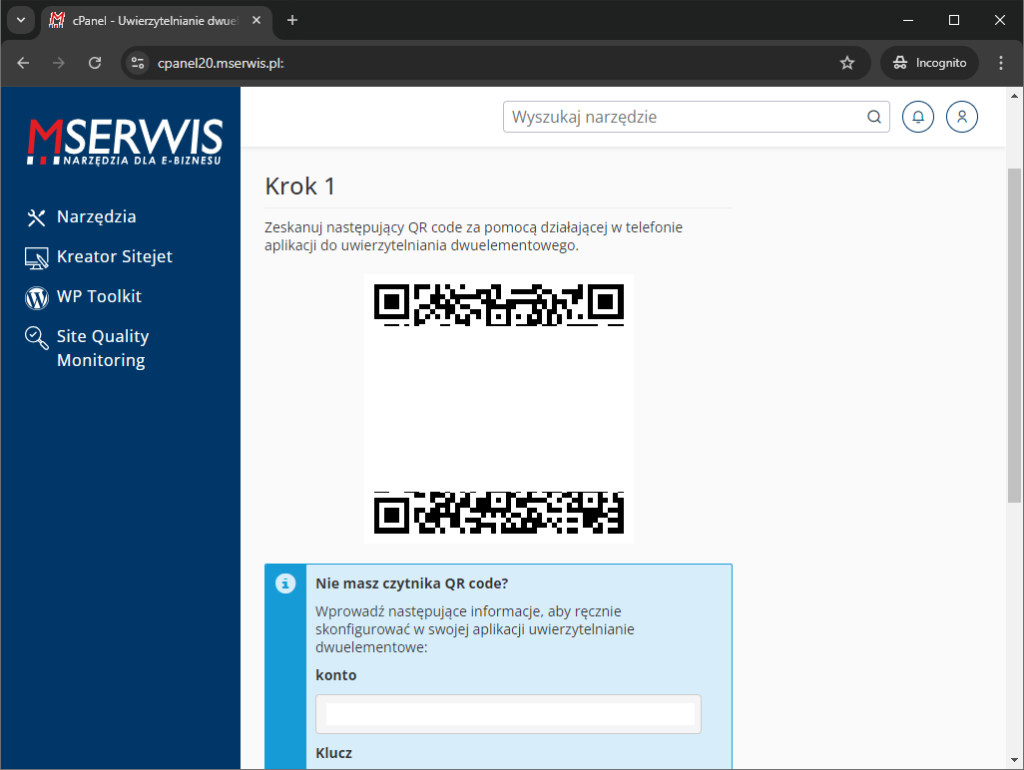

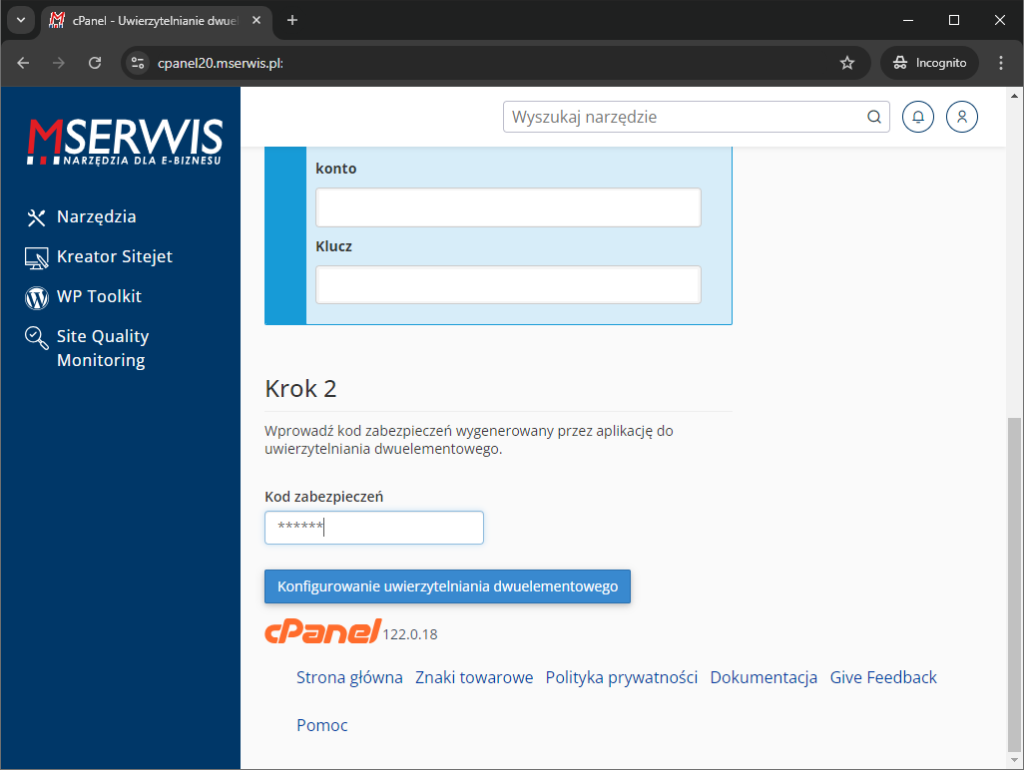

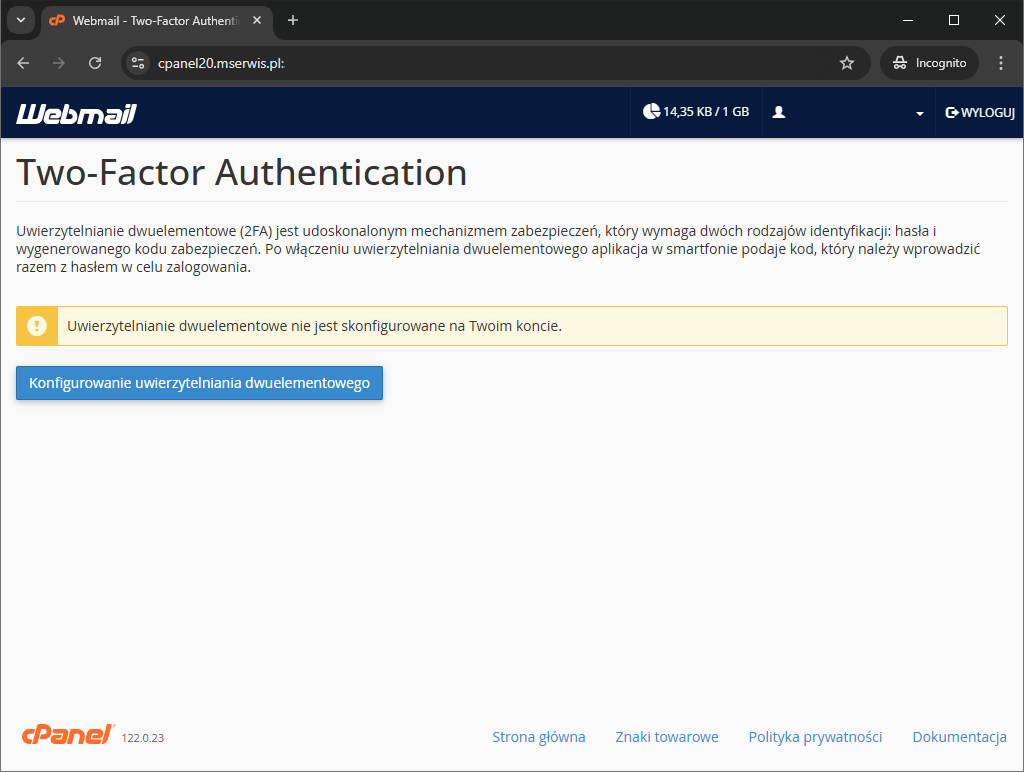

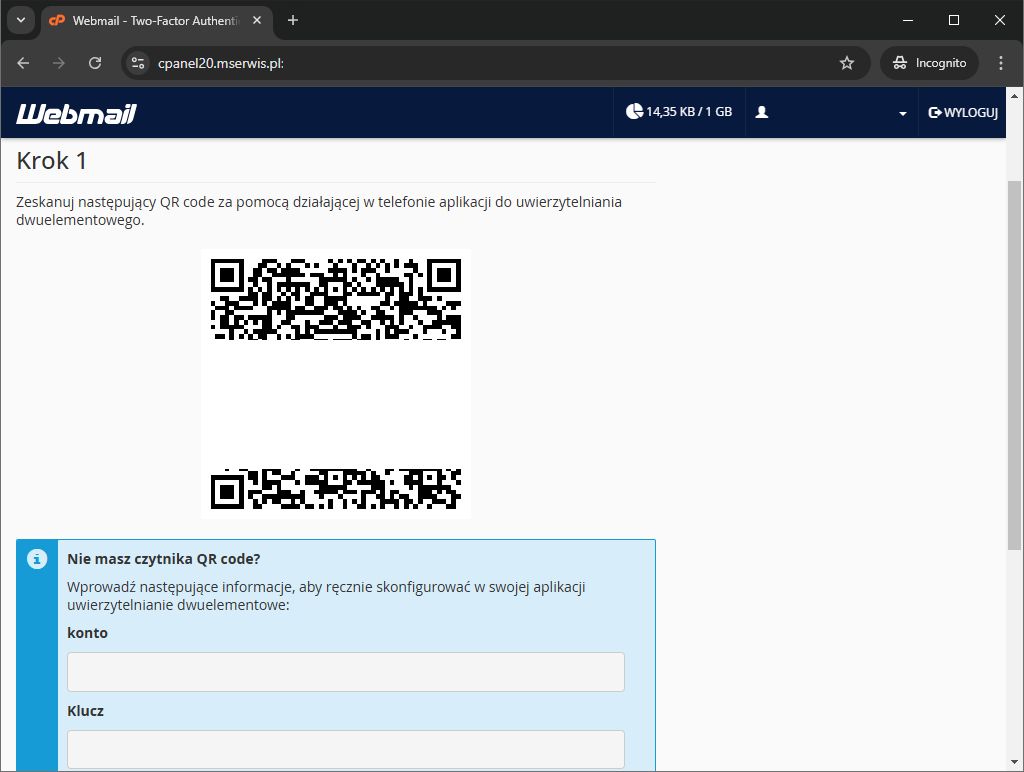

- Kliknij przycisk ‘Konfigurowanie uwierzytelnienia dwuelementowego’ (Rys. 8), zostanie wyświetlony pod QR jak na Rys. 9.

- Zainstaluj lub otwórz na swoim smartfonie aplikację Google Authenticator.

- Kliknij przycisk ‘+’ na dole ekranu.

- Wybierz opcję ‘Zeskanuj kod QR’, skieruj aparat w smartfonie na kod QR (Rys. 9)

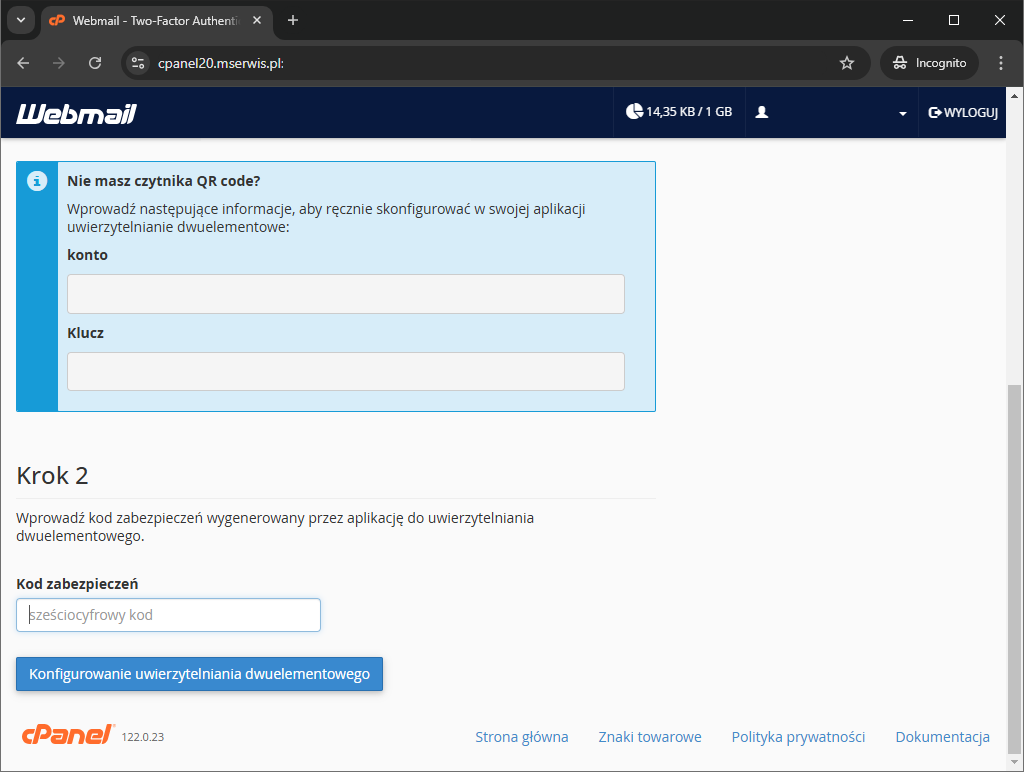

- Wpisz w pole ‘Kod zabezpieczeń’ (Rys. 10) kod z aplikacji Google Authenticator (sekcja cPanel w tej aplikacji).

- Kliknij ‘Konfigurowanie uwierzytelniania dwuelementowego’.

- Komunikat „Powodzenie: uwierzytelnienie dwuelementowe jest teraz skonfigurowane na Twoim koncie” kończy proces konfiguracji 2FA dla cPanel.

Jak skonfigurować dwuskładnikowe uwierzytelnianie do panelu zarządzania usługami w Domeny.tv?

Konfigurację mechanizmu 2FA rozpoczniesz od zalogowania się na stronie https://www.domeny.tv/ – kliknij przycisk Logowanie.

Następnie wykonaj następujące kroki:

- W menu panelu wybierz: ‘Ustawienia’/ ‘Uwierzytelnienie dwuskładnikowe’

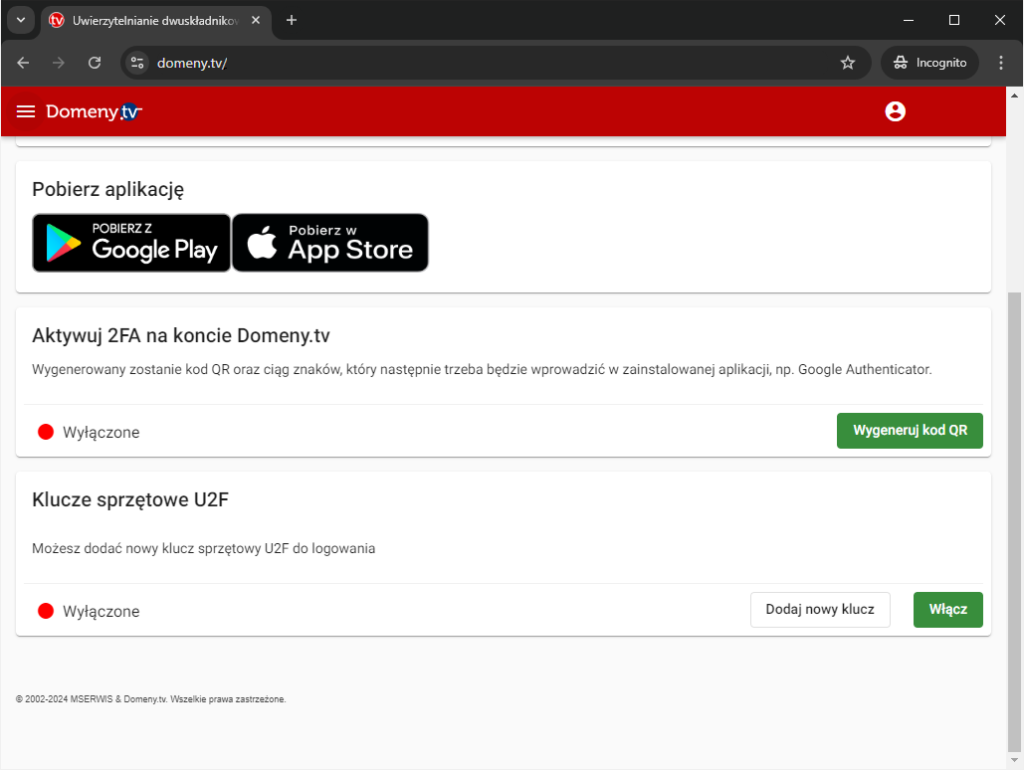

- W sekcji Aktywuj 2FA na koncie Domeny.tv, kliknij ‘Wygeneruj kod QR’ (Rys. 11)

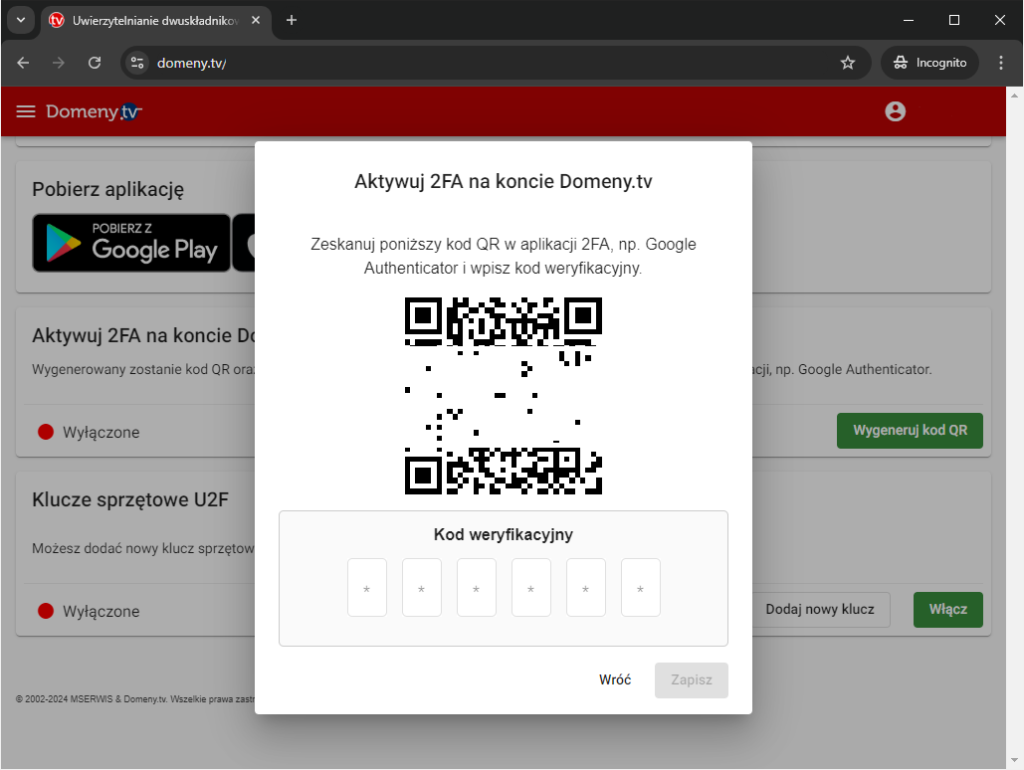

- Na ekranie zostanie wyświetlone okno z kodem QR (Rys. 12)

- Otwórz na swoim smartfonie aplikację Google Authenticator.

- Kliknij przycisk ‘+’ na dole ekranu.

- Wybierz opcję ‘Zeskanuj kod QR’, skieruj aparat w smartfonie na kod QR (Rys. 12)

- Wpisz w pole ‘Kod weryfikacyjny’ (Rys. 12) kod z aplikacji Google Authenticator (sekcja Domeny.tv w tej aplikacji).

- Kliknij ‘Zapisz’.

- Status 2FA na stronie Domeny.tv zmieni się na ‘Włączone’, a kolor kontrolki zmieni się na zielony.

- Dwuskładnikowe uwierzytelnianie możesz zrealizować również, przez dodanie klucza sprzętowego U2F, zamiast używania aplikacji mobilnej. Proces dodania klucza zainicjujesz przyciskiem 'Włącz’ w sekcji 'Klucze sprzętowe U2F’ (Rys. 11).

Jak skonfigurować dwuskładnikowe uwierzytelnianie w webmailu MSERWIS?

Logowanie do poczty MSERWIS.pl przez webmail realizuj tylko przez adresy URL: https://poczta.mserwis.pl/ lub https://www.mserwis.pl/panel.

W wiadomości phishingowej możesz zostać przekierowany na inne strony podobne do webmaila MSERWIS, które mogą przechwytywać dane logowania (Rys. 13).

Pamiętaj o tym, że webmail daje dostęp do dodatkowych funkcji typu forwardy (przekierowania poczty), autorespondery (automatyczne odpowiedzi), które też mogą być źródłem wycieku danych.

Skonfiguruj 2FA w usłudze webmail, aby uniknąć prawdopodobnego scenariusza, zmiany ustawień Twojej poczty przez hackera, który wejdzie w posiadanie Twojego loginu i hasła.

Zdefiniowanie przekierowania Twojej korespondencji, w celu jej późniejszego wykorzystania do eskalacji ataku to bardzo realne ryzyko. Osoba atakująca może np. uzyskać Twoje dostępy do innych stron www i usług z wykorzystaniem poczty. Cenne będą informacje na temat Twojej firmy, dane osobowe, umowy z klientami i wiele innych firmowych danych.

Konfiguracja 2FA w Webmailu mserwis.pl/panel

Zaloguj się na stronie https://www.mserwis.pl/panel przy pomocy adresu mailowego i hasła do konta poczty e-mail.

- Kliknij ‘Uwierzytelnianie dwuelementowe w menu Webmaila (Rys. 14)

- Kliknij ‘Konfigurowanie uwierzytelnienia dwuelementowego’ (Rys. 15)

- Otwórz na swoim smartfonie aplikację Google Authenticator.

- Kliknij przycisk ‘+’ na dole ekranu.

- Wybierz opcję ‘Zeskanuj kod QR’, skieruj aparat w smartfonie na kod QR (Rys. 16)

- Wpisz w pole ‘Kod zabezpieczeń’ (Rys. 17) kod z aplikacji Google Authenticator (sekcja ‘cPanel’ z adresem e-mail w tej aplikacji).

- Kliknij ‘Konfigurowanie uwierzytelnienia dwuelementowego’.

- Komunikat ‘Uwierzytelnienie dwuelementowe jest teraz skonfigurowane na Twoim koncie’, kończy proces konfiguracji.

Konfiguracja 2FA w Webmailu poczta.mserwis.pl

Zaloguj się na stronie https://poczta.mserwis.pl/?lang=pl_PL do swojego konta mailowego

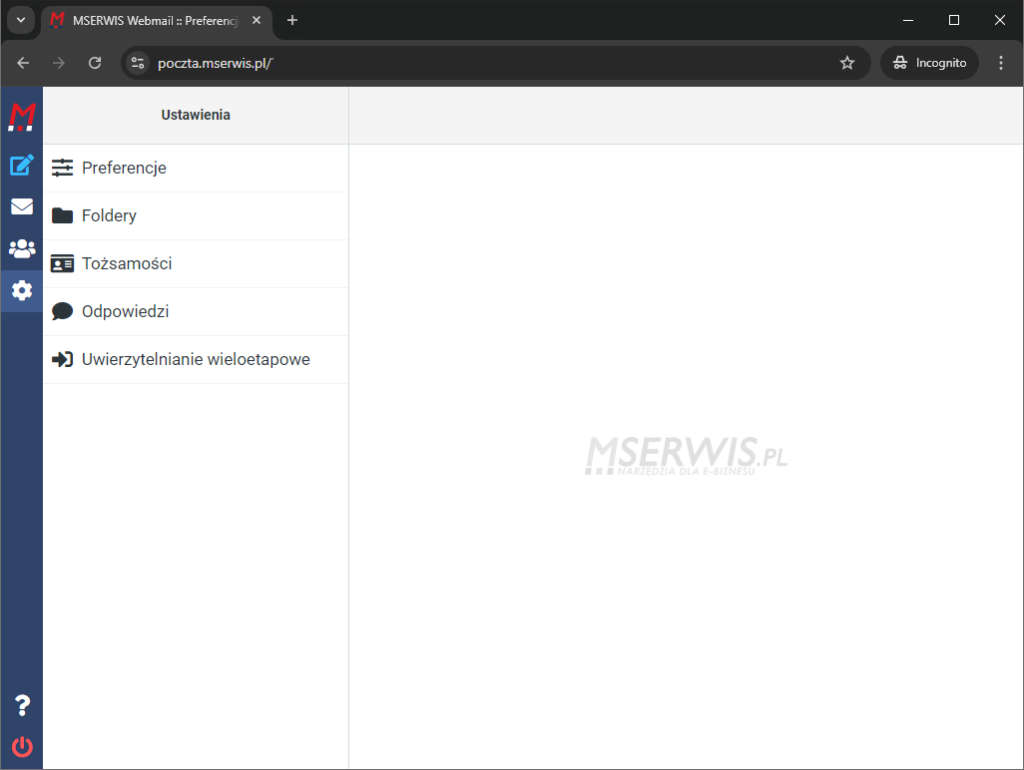

Przejdź do sekcji Ustawienia (Rys. 18)

- Kliknij ‘Uwierzytelnianie wieloetapowe’ (2FA)

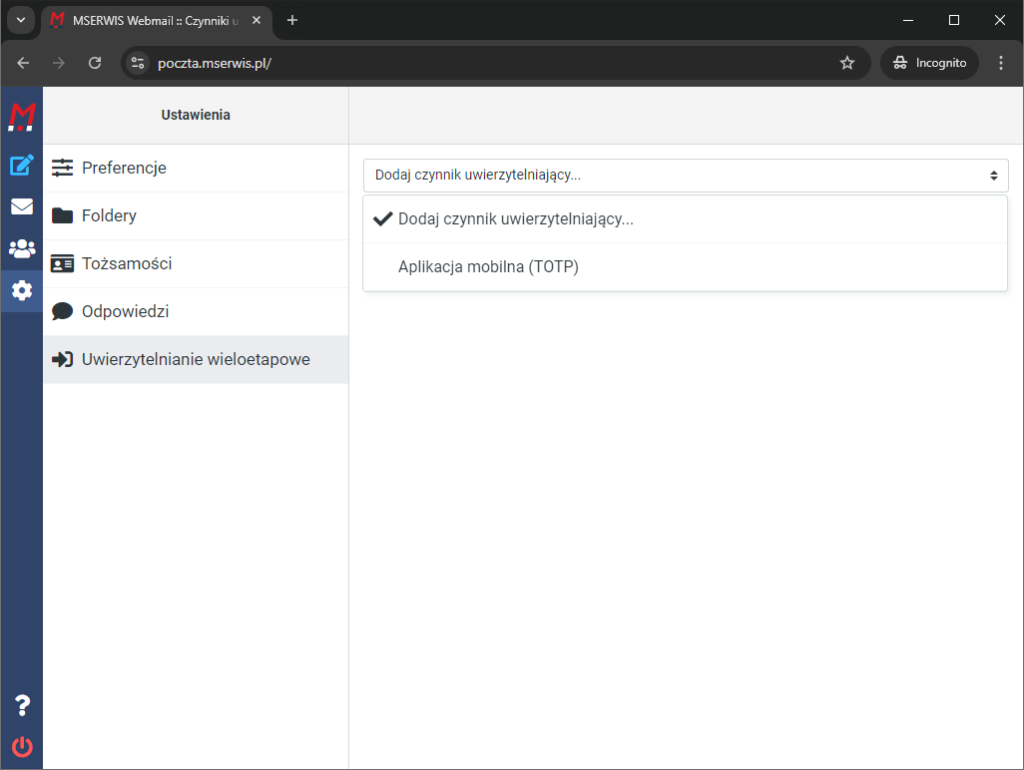

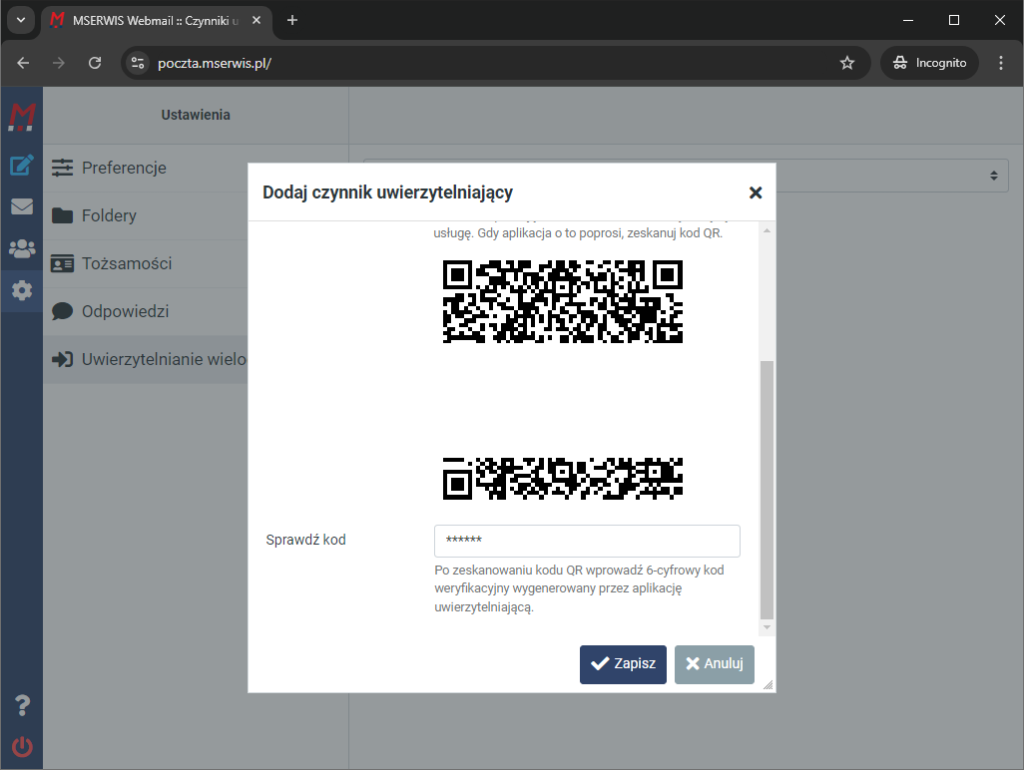

- W sekcji ‘Dodaj czynnik uwierzytelniający’, kliknij ‘Aplikacja mobilna (TOTP)’ (Rys.19), zostanie wyświetlony kod QR (Rys. 20)

- Otwórz na swoim smartfonie aplikację Google Authenticator.

- Kliknij przycisk ‘+’ na dole ekranu.

- Wybierz opcję ‘Zeskanuj kod QR’, skieruj aparat w smartfonie na kod QR (Rys. 20)

- Wpisz w pole ‘Kod zabezpieczeń’ (Rys. 20) kod z aplikacji Google Authenticator (sekcja ‘MSERWIS Webmail’ w tej aplikacji).

- Kliknij ‘Konfigurowanie uwierzytelniania dwuelementowego’.

- Komunikat ‘Aplikacja mobilna (TOTP) Utworzono’, kończy proces konfiguracji.

Dobre praktyki, które pozwolą skutecznie uniknąć ataku hackerskiego

Wdrożenie wskazówek zawartych w tym artykule zacznij od listy zadań do wykonania:

- Ustaw e-mail kontaktowy (używany do resetu hasła do cPanel) w zewnętrznej domenie. Niech to będzie adres e-mail niepublikowany na stronach firmowych oraz używany tylko przez jedną zaufaną osobę.

- Korzystaj z menażera haseł.

- Ustaw nowe, trudne i unikalne hasło główne do cPanel, szczególnie jeśli ostatni raz robiłeś to wiele lat temu. Zmiana hasła jest krytycznie ważna, jeśli dane hasło używałeś do innych serwisów w sieci.

- Zabezpiecz logowanie do cPanel 2FA. Ta konfiguracja skutecznie ochroni przed niepowołanym dostępem do cPanel, nawet jeśli nieautoryzowana osoba przejmie hasło lub pomyślnie wygeneruje nowe hasło logowania do cPanel, korzystając z mechanizmu jego odzyskiwania przez konto e-mail (wcześniej uzyskując dostęp do konta pocztowego).

- Logowanie do poczty webmailem realizuj tylko przez adres URL: https://poczta.mserwis.pl/ lub https://www.mserwis.pl/panel.

- Twórz silne, unikalne hasła do wszystkich kont e-mail w firmie.

- Zabezpiecz logowanie również do webmail, najlepiej dla każdego adresu e-mail w firmie poprzez 2FA.

- Regularnie prowadź szkolenia wewnętrzne dla wszystkich pracowników, pokazując im przykłady ataków phishingowych.

- Regularnie sprawdzaj w cPanel czy nie pojawiają się niepożądane przekierowania e-mail (’Narzędzia’/ ‘E-mail’/ ‘Konta e-mail’/ ‘Zarządzaj’/ ‘Zarządzaj filtrami poczty e-mail’).

- Sprawdzaj w cPanel, czy lista kont FTP nie uległa zmianie. FTP to konta usługi przesyłania plików na serwer hostingu (’Narzędzia’/ ‘Pliki’/ ‘Konta FTP’).

- Kontroluj (przez cPanel) czy nie pojawiły się nowe klucze SSH. Są to klucze zabezpieczające dostęp do usług SSH, przy pomocy której możesz zmieniać konfigurację serwera (menu ’Narzędzia’/ ‘Zabezpieczenia’/ ‘Dostęp do aplikacji SSH’/ ‘Zarządzaj kluczami SSH’).

- Pojawianie się zmian w konfiguracji cPanel, o którym mowa powyżej, może świadczyć o skompromitowaniu dostępu albo do cPanel, albo do pojedynczego konta pocztowego.

- Systematycznie dbaj o bezpieczeństwo oprogramowania na hostingu. Przykładowo WordPress pozbawiony aktualizacji, może umożliwić hakerowi częściowy lub pełny nieautoryzowany dostęp do całego konta hostingowego. Więcej na ten temat znajdziesz w artykule: Jak zabezpieczyć WordPressa?.

- Jeśli masz wątpliwości odnośnie do wiarygodności otrzymanej wiadomości e-mail, skontaktuj się z BOK MSERWIS.

Komentarze